Co jest prawdą, a co Matrixem. Fikcja w Internecie to poważne zagrożenie.

Czy dalibyśmy radę żyć bez Internetu? To tutaj zawieramy nowe znajomości, sprawdzamy informacje, dokonujemy zakupów, korzystamy z bankowości internetowej. Niektórzy z nas także pracują. Jest to nasza druga rzeczywistość ograniczona ekranem urządzenia. Pomimo, że to wspaniałe medium to jednak “nie wszystko złoto co się świeci”.

Dotyczy to w szczególności fałszywych lub podszywających się kont na portalach społecznościowych oraz fałszywych adresów e-mail. Konta te tworzone są z różnych powodów. Dla jednych osób to świetna zabawa i okazja do żartów. Dla innych to sposób, by ukryć swoją tożsamość ze względu na problemy emocjonalne czy psychiczne (fobia społeczna, niska samoocena itd. – był to też temat głębiej poruszany przez program telewizyjny Catfish, do którego odsyłam osoby zainteresowane). Trzecia grupa osób to te najbardziej niebezpieczne – oszuści oraz hakerzy, gromadzący informacje na nasz temat oraz próbujący wyłudzić nasze dane oraz pieniądze. Zacznijmy jednak od początku.

Dlaczego tak łatwo można stworzyć fałszywy profil w Internecie?

Odpowiedź jest prosta. Operatorzy poczty e-mail jak np. Gmail, Interia, WP czy właściciele portali społecznościowych nie weryfikują tożsamości internautów, którzy stworzyli nowe konta. Możemy więc jako użytkownicy wpisać dowolne dane – także fikcyjne lub podszywające się pod inną osobę. Oczywiście jest to sprzeczne z regulaminem usług. W formularzach rejestracyjnych bardzo łatwo przejdziemy rejestrację i w ten sposób utworzymy profil na Facebooku czy konto mailowe łudząco przypominające znaną usługę w Internecie np. adresy podszywające się pod OLX: olx@info-1me.com lub supportolx@gmail.com. Weryfikacja użytkownika za pomocą dowodu osobistego lub innego dokumentu odbywa się jedynie w przypadku, gdy portal zorientuje się, że konto łamie regulamin (np. po zgłoszeniu profilu przez innych użytkowników serwisu) lub w przypadku próby odzyskania dostępu do konta. Warto w tym miejscu dodać, że o ile tworzenie fikcyjnego konta nie jest ścigane przez prawo (mimo, że łamie zasady regulaminu serwisów), tak podszywanie się pod inną osobę i działanie na jej szkodę podlega art. 190a § 2 k.k. i grozi za to do trzech lat pozbawienia wolności.

Jak to możliwe, że te konta są tak wiarygodne?

Możemy przyjrzeć się temu na dwa sposoby. Z jednej strony to sprawa możliwości technologicznych (Deep Fake Technology), a z drugiej socjotechnika i użyta manipulacja. Jeśli chodzi o możliwości technologiczne uwiarygodnienie profilu jest bardzo proste. Wystarczy wejść na takie portale jak https://thispersondoesnotexist.com, https://generated.photos/face-generator/new (generowanie losowych zdjęć twarzy), https://danetestowe.pl/generator (generowanie losowych danych), Google Grafika (kradzież zdjęć z różnych portali). Wygenerowanie wizerunku nieistniejącej osoby zajmuje sekundę. Pomocne okazują się też aplikacje, których algorytmy pozwalają wklejać wybraną przez nas twarz do istniejących już zdjęć lub filmów. Przy odrobinie pracy odróżnienie takiej nieistniejącej osoby od prawdziwej jest prawie niemożliwe (przykładem może być tutaj znana aplikacja RefaceApp). Stworzenie więc materiałów, które udostępniane są na Facebooku nie stanowi problemu dla oszustów. Wystarczy teraz dodać losowe osoby z internetu (często akceptujące zaproszenia od nieznajomych) do grona znajomych oraz parę informacji “na nasz temat” i mamy gotowy profil do zbierania danych na temat innych osób – zainteresowania, data urodzenia, miejsce pracy, listy znajomych, nazwisko panieńskie, członkowie rodziny, adresy mailowe, numery telefonów itd. Szczególnie narażone są osoby samotne, ponieważ często na grupach typu szukam partnera, akceptują zaproszenia bo są dodatkowo podatne na manipulacje przez swój stan emocjonalny.

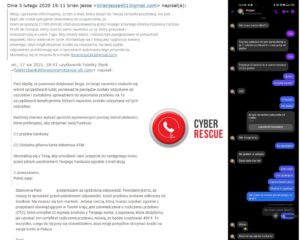

Drugą odsłoną “internetowego Matrixa” jest stosowanie manipulacji na niespodziewających się tego użytkownikach. Fałszywy profil może np. próbować wyłudzić od nas środki stosując tzw. przekręt nigeryjski. Takie oszustwo można rozpoznać po tym, że zupełnie ktoś obcy pisze do nas z dziwnego adresu e-mail lub na Facebooku i proponuje podział pieniędzy lub spadek. Zwabieni chęcią zysku i godząc się na podanie swoich danych osobowych, adresowych, a nawet zainwestowanie własnych funduszy w celu odebrania pieniędzy, zostajemy po prostu oszukani. Takie wiadomości zawierają bardzo dużo błędów gramatycznych i ortograficznych, ponieważ wiadomość tłumaczona jest automatycznie przez translator. Inną odmianą tego oszustwa jest szukanie ofiar wśród samotnych osób lub owdowiałych i nawiązywanie głębokiej emocjonalnej relacji, np. podszywając się pod żołnierza z USA. Zmanipulowana ofiara ufająca oszustowi jest w stanie zrobić wszystko w ramach internetowej miłości – np. przesłać bardzo duże sumy pieniędzy. Jeśli z kolei ktoś podszywa się pod naszego znajomego, wykorzystując jego konto lub stworzy na potrzeby oszustwa profil-kopię może w ten sposób wyłudzać kody BLIK, tłumacząc się pilną potrzebą zapłacenia za coś lub brakiem środków pieniężnych. W tym wypadku zalecamy najpierw skontaktować się z tą osobą, np. telefonicznie i zapytać czy to naprawdę ona prosi nas o pilną pożyczkę. Odsyłam także do artykułu która wskazuje na inne techniki manipulacyjne stosowane do zdobywania informacji o użytkownikach, np. poprzez udostępnienie odpowiednio przygotowanych postów https://cyberrescue.info/niewinne-posty-czy-wyludzenie-danych/. Połączenie obu technik, a więc stworzenie wiarygodnego profilu oraz stosowanie manipulacji może narazić nas na utratę danych oraz często także oszczędności życia.

Jak się bronić i na co zwracać uwagę?

- Fałszywe konta mają przeważnie odbiegającą od przeciętnej (246-272 osoby źródło:https://neuroskoki.pl/ilu-najlepiej-miec-znajomych-na-facebooku/ ) liczbę znajomych, wysyłają często podejrzane linki bez żadnego kontekstu w rozmowie. Takie konta wysyłają zaproszenia do wszystkich osób i warto zweryfikować czy na pewno znamy taką osobę (jeśli nie – odrzucajmy zaproszenia). Konta te często są bardzo świeże i publikują rzeczy od niedawna;

- Fałszywe adresy mailowe, próbują nieudolnie kopiować nazwy znanych podmiotów. Warto sprawdzić jakimi wcześniej mailami posługiwał się podmiot, który znamy. Często na stronach pomocy Facebooka, Netflixa itd. podane są informacje z jakich adresów mailowych wysyłane są wiadomości. Warto też sprawdzić czy strony podane w linkach przenoszą nas na prawdziwą witrynę (tu z pomocą przychodzi Cyberrescue). Bezwzględnie nie powinniśmy otwierać także podejrzanych załączników;

- Jeśli ktoś obcy proponuje nam interes życia na Facebooku lub mailowo należy stosować zasadę ograniczonego zaufania, nawet jeśli znamy kogoś nieco dłużej – w ten sposób możemy przekazać oszustom nasze dane oraz często oszczędności życia;

- Zwracajmy uwagę, czy w pisowni pojawiają się błędy gramatyczne, łamana polszczyzna, czy tekst wygląda jakby był wrzucony do translatora Google;

- Fałszywe profile często nie wrzucają standardowych postów ze swojego życia – pojawiają się tam natomiast podejrzane artykuły, linki lub nie pojawia się tam żadna aktywność;

- Sprawdzajmy, czy niektóre zdjęcia wrzucone na profilu nie są pobrane z jakieś strony internetowej. Możemy sprawdzić to pobierając takie zdjęcie i wyszukać je obrazem w Google;

- Zweryfikujmy czy przedstawione zdjęcia nie przedstawiają kogoś, kto wygląda nienaturalnie lub odwrotnie jest zbyt wyidealizowany;

- Zaktualizuj swój profil pod kątem prywatności – warto zadbać by obce osoby nie wiedziały zbyt wiele na nasz temat.