Wyciek 54 miliardów plików cookie?

Od wczoraj w sieci krąży informacja na temat poważnego incydentu bezpieczeństwa. Chodzi o wyciek 54 miliardów plików cookie. Komunikat ten miała przekazać firma NordVPN.

O co chodzi?

Polska Agencja Prasowa (PAP) wydała newsa, omawiającego wyciek plików cookie do sieci dark web oraz idące za tym konsekwencje. Wiele innych portali powieliło tę informację Sprawa nabrała wydźwięku poważnego incydentu bezpieczeństwa. Odkryć bazę i wydać alert w tej sprawie, miał znany dostawca VPN – NordVPN. Krzykliwe nagłówki każą nam myśleć, że stało się to tu i teraz, a sytuacja jest nagła. Jak było w rzeczywistości?

Wyciek plików cookie – badanie NordVPN

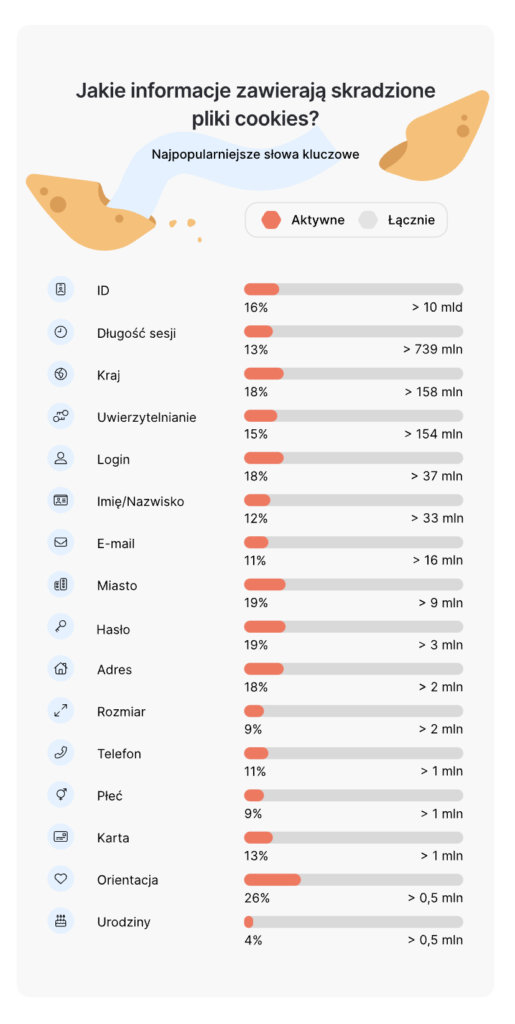

Firma NordVPN udostępniła na swojej stronie wyniki badań, które przeprowadzili ich eksperci. Ich celem było ustalenie, w jaki sposób dochodzi do kradzieży plików cookie, jakie stanowią zagrożenie dla bezpieczeństwa i prywatności oraz informacje, które zawierają. Grupa badaczy przeanalizowała zbiór danych, które były wystawione na sprzedaż w dark webie. Zebrali oni wszystkie znalezione informacje w jedną całość, pozyskując je z kanałów komunikatora Telegram, gdzie hakerzy reklamują sprzedaż skradzionych plików. Badacze nie zakupili nielegalnych baz, ani ich nie pobrali. Dane były pozyskane i przeanalizowane jedynie na podstawie dostępnych opisów w ofercie. Na tej podstawie mogli sprawdzić, czy pliki cookie były aktywne, z jakiego kraju pochodziły, firmę, która wygenerowała pliki, system operacyjny użytkownika oraz inne przypisane słowa kluczowe. To wszystko dało wyników 54 miliardów rekordów do analizy.

Co udało się ustalić?

Spośród wszystkich plików, aktywnych pozostało 17%, co daje 9 miliardów dostępnych ciasteczek. Pliki zostały wykradzione za pomocą różnych typów złośliwego oprogramowania, które użytkownicy mieli na swoich urządzeniach. Analitycy wymienili 12 najpopularniejszych, wykorzystanych przez cyberprzestępców. Trzy z nich, za pomocą których wykradziono najwięcej danych to: Redline, Vidar, Raccoon. Wszystkie z nich są zaprojektowane do wykradania informacji bez wiedzy użytkownika.

Ponad 5% plików cookie pochodziło łącznie z Google, YouTube, Microsoft oraz Bing. Prawie wszystkie informacje zostały wykradzione z urządzeń z systemem Windows. Baza zawiera ciasteczka z całego świata. Największy zbiór został opisany jako “nieznane pochodzenie”, a na podium znalazły się Brazylia oraz Indie. Polska zajęła 16 miejsce, a aktywne pliki to wciąż 26% z 541 milionów rekordów.

Czy jest się czego obawiać?

Sprawy na pewno nie możemy określić mianem wycieku. Nie jest to sytuacja która wydarzyła się teraz. Nagłówki portali informacyjnych zasugerowały nam, że przestępcy zdobyli 54 miliardy danych i wrzucili je do sieci. Ta liczba to zbiór, który przeanalizowali badacze NordVPN na podstawie poszukiwań różnych źródeł i ofert w darkwebie. Warto mieć na uwadze, że taka sprzedaż odbywa się regularnie po ciemnej stronie Internetu bez naszej wiedzy.

Oszuści niestety stale wykradają dane, wystawiają je w różnych paczkach na sprzedaż. Tutaj mamy do czynienia z zebraniem wszystkich informacji w jedną całość. Wynik robi wrażenie, a ilość wykradzionych danych jest piorunująca. Sprawa jest poważna, bo aż 9 miliardów plików cookie jest wciąż aktywna. Stwarza to większe ryzyko, ponieważ aktywne pliki cookie są aktualizowane w czasie rzeczywistym podczas przeglądania sieci przez użytkownika. Oszuści za ich pomocą mogą dokonać kradzieży sesji strony, włamać się do kont w mediach społecznościowych, kont mailowych i innych stron internetowych. Pliki zawierają również dane osobowe, które mogą być wykorzystane do kradzieży tożsamości czy ataków phishingowych. Za ich pomocą w łatwy sposób można pominąć mechanizmy zabezpieczeń, takie jak np. weryfikacja dwuetapowa logowania.

Jak się zabezpieczyć?

Kradzież ciasteczek odbywa się z wykorzystaniem złośliwego oprogramowania, które użytkownik nieświadomie pobrał na swoim urządzeniu. Najczęściej do instalacji dochodzi poprzez pobranie nieznanych plików z wiadomości phishingowych oraz pobierając programy i aplikacje z nieznanych źródeł. W głównej mierze nasze bezpieczeństwo w sieci zależy od nas samych. Dlatego warto wypracować kilka ważnych nawyków, podczas korzystania z Internetu:

- nie klikaj w linki w wiadomości oraz nie pobieraj załączników od niezweryfikowanych nadawców;

- nie pobieraj gier, programów oraz plików z nieznanych źródeł. Zawsze upewnij się, że masz do czynienia z oryginalnym dostawcą;

- nie pobieraj aplikacji poza oficjalnymi sklepami jak Google Play lub AppStore. Jednak unikaj nieznanych programów, bez opinii, z małą ilością pobrań i brakiem informacji dotyczących twórcy;

- instaluj programy antywirusowe na swoich urządzeniach;

- nie korzystaj z ogólnodostępnych i niezabezpieczonych sieci wifi. Jeśli nie masz wyjścia, zadbaj o włączenie VPN-a na czas połączenia;

- ustaw silne i długie hasła. Używaj managera haseł i nigdy nie zapamiętuj haseł w swojej przeglądarce;

- stosuj weryfikację dwuetapową logowania na wszystkich swoich kontach. Więcej o tym zabezpieczeniu znajdziesz tutaj;

- odrzucaj pliki cookie, podczas korzystania ze stron internetowych oraz okresowo usuwaj je ze swojego urządzenia.

Obawiasz, że w analizowanej bazie mogły znaleźć się również Twoje pliki cookie? Niestety nie można tego zweryfikować. Możesz jednak zadziałać zapobiegawczo. Zacznij od instalacji programu antywirusowego na swoim urządzeniu i wykonaj skanowanie. Warto pokusić się również o przywrócenie telefonu czy komputera do ustawień fabrycznych oraz ponownie zainstalować system. To zabezpieczy Cię, jeśli na Twoim urządzeniu mogło znaleźć się złośliwe oprogramowanie. Kolejnym krokiem jest zmiana haseł we wszystkich swoich portalach społecznościowych, kontach pocztowych, w banku i innych usługach. Pamiętaj, żeby ich nie powielać. Warto tutaj od razu wdrożyć managera haseł, np. Bitwarden. Jeśli to wykonasz, zacznij stosować się do wszystkich omówionych wyżej zasad.

Zobacz, na czym polega hashowanie.

Źródło: https://nordvpn.com/pl/research-lab/stolen-cookies-study/