Praca idealna? Lepiej uważaj!

Wysokie zarobki, praca zdalna, elastyczny grafik i jeszcze firma sama prosi, żeby tylko przyjąć ofertę. Czy to może być prawda?

Czy taka praca popłaca?

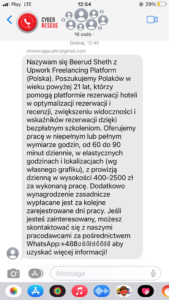

Wszystko rozpoczyna wiadomość od rekrutera, najczęściej wpadająca przez komunikator np. Whatsapp lub Telegram. Praca opiewa w same zalety, można by pomyśleć, że to oferta życia, ale czy warto jej zaufać? Niestety nie, ponieważ propozycja jest fałszywa i ma jedynie zachęcić do kontaktu z cyberprzestępcą. Na skutek dalszej rozmowy może dojść do wyłudzenia danych i pieniędzy. Warto zachować ostrożność i dowiedzieć się jak uniknąć potencjalnego niebezpieczeństwa.

Rola komunikatorów

Pierwszą rzeczą, która powinna nas zaalarmować jest forma otrzymanej oferty. Pracodawcy przeważnie nie decydują się na kontakt za pośrednictwem komunikatorów. Firmy stawiają na profesjonalizm i transparentność – musimy jako potencjalni pracownicy mieć szansę zweryfikować zarówno firmę jak i ofertę. Powodem, dla którego oszuści decydują się na tę formę kontaktu jest anonimowość. W przypadku wykrycia przestępstwa może być trudno dotrzeć do cyberoszusta. Często zdarza się, że wykorzystywany numer telefonu nie jest przypisany do oszusta, więc nawet policja będzie miała duży problem, by znaleźć winowajcę.

Mechanizm oszustwa

Jeśli po otrzymaniu propozycji zdecydujemy się odpowiedzieć, to zostaniemy wciągnięci w wir rozmowy z oszustem. Ostateczny cel jest jeden, czyli wyciągnąć jak najwięcej – dotyczy to zarówno danych jak i pieniędzy. Sposoby mogą być różne: podanie informacji wrażliwych do umowy, zainstalowanie zdalnego pulpitu do przeprowadzenia szkoleń, pokrycie kosztów wysyłki sprzętu służbowego. To wszystko oczywiście próby manipulacji i wyłudzenia, dlatego zdecydowanie nie warto ryzykować.

Co robić?

Jeżeli wpadnie do Ciebie podobna treść, to koniecznie zablokuj nadawcę i usuń wiadomość – tylko tyle i aż tyle wystarczy, by ustrzec się przed niebezpieczeństwem.

Gdyby jednak doszło do przekazania danych i pieniędzy, to konieczne będzie pełne zabezpieczenie upublicznionych informacji i zgłoszenie sprawy na policję. Jeżeli znajdziesz się w podobnej sytuacji, koniecznie odezwij się do nas na help@cyberrescue.me, a pomożemy Ci uporać się z problemem.