O zabezpieczeniu domowej sieci Wi-Fi oraz małym triku dla rodziców. Podstawowa wiedza od ekspertów CyberRescue

Wielu z nas korzysta z routera lub modemu w domowym zaciszu. Połączenie z siecią wymaga coraz więcej urządzeń. Żyjemy w końcu w czasach tzw. IoT (Internet of Things). Nie chodzi jedynie o laptopy, komputery czy smartfony. Do sieci podłączamy także telewizory, lodówki, pralki, odkurzacze. Standardowo wystarczy przyłączyć router/modem do źródła zasilania, podać hasło znajdujące się na etykiecie urządzenia i możemy cieszyć się możliwościami, jakie daje sieć.

Czy aby na pewno jest to bezpieczne? Można posłużyć się analogią: czy wysłalibyśmy do szkoły dziecko bez szalika w mroźną zimę? Niekoniecznie. Zdajemy sobie sprawę z ewentualnych konsekwencji. Podobnie rzecz ma się z niezabezpieczoną siecią Wi-Fi. Utrata pieniędzy, prywatności to tylko przykład negatywnych konsekwencji jakie czekają nas, gdy zaniedbamy podstawową konfigurację routera.

Dlaczego warto zabezpieczyć swój router/modem?

Jak wspomniałem we wstępie, negatywne skutki niezabezpieczenia routera mogą być poważne. Chociażby zmiana adresów DNS, skutkująca podmianą strony logowania do naszej bankowości internetowej lub korespondencji mailowej na spreparowaną stronę oszusta. Możesz spodziewać się także kradzieży plików i dokumentów znajdujących się na podłączonych do sieci urządzeniach. Może dojść do sytuacji wykonywania z naszej sieci nielegalnych działań na szkodę innych osób. Przykładowo, Twój komputer może dołączyć do tzw. botnetu, czyli grupy zainfekowanych komputerów, służących hakerom do ataków. Zacznijmy od faktu, że nigdy nie będziemy w 100% zabezpieczeni. To co możemy zrobić to utrudnić włamywaczom pracę. Zabezpieczenie routera porównać można do budowania warstw ochrony. Jeżeli jest ich dużo – haker musi poświęcić więcej czasu na włamanie, czyli nasze działania mają przede wszystkim go zniechęcić. Dlaczego routery mogą być podatne na ataki? Otóż te produkowane na dużą skalę mają przypisane domyślne adresy IP, ale także hasło oraz nazwę użytkownika. Dla przykładu: może to być admin/admin, admin/1111 itd. Co gorsze, nazwa sieci (tzw. SSID) wyświetla się przeważnie jako nazwa konkretnego modelu (np. Huawei B315, tp-link tl-mr6400). Potencjalnemu włamywaczowi wiedza ta wystarczy, by połączyć się z naszą siecią. Wyszuka on w internecie konkretny model i znajdzie na jego temat wszelkie dane, tj. adres IP do konfiguracji i domyślne dane logowania. Osoba ta znając konkretny model urządzenia może również wykorzystać podatność w oprogramowaniu routera (jeśli np. nie był aktualizowany) i w ten sposób dostać się do naszej sieci. Katastrofa jest bliska.

Podstawowe elementy konfiguracji routera dla każdego

Należy zaznaczyć, że nie każdy dostawca usług internetowych pozwala na konfigurację swojego routera. Rozpocznijmy więc od sprawdzenia czy masz taką możliwość. Warto w takiej sytuacji zaopatrzyć się we własne urządzenie, aby umożliwić sobie tę opcję. Dla przykładu możesz mieć wtedy bazowo urządzenie od swojego dostawcy i połączony z nim swój prywatny router.

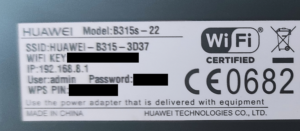

Przedstawiony opis konfiguracji powstał na podstawie modelu routera Huawei B315. Widok panelu konfiguracji może różnić się w zależności od urządzenia. Poniżej przedstawione kroki są uniwersalnym sposobem podstawowego zabezpieczenia swojej sieci. W pierwszej kolejności naszą uwagę kierujemy bezpośrednio na urządzenie i szukamy etykiety lub instrukcji. Znajdą się tam wszelkie niezbędne dane potrzebne nam do konfiguracji sieci domowej.

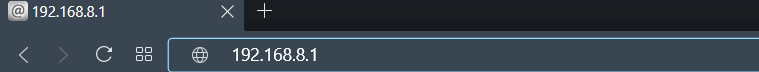

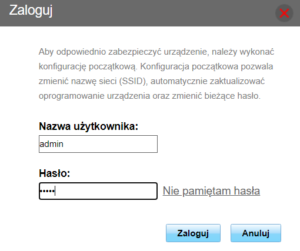

Kiedy połączymy się z siecią, używając domyślnych ustawień, kolejnym krokiem jaki trzeba podjąć jest włączenie naszej przeglądarki i wpisanie w jej pasku adresowym numeru IP urządzenia. Należy zatwierdzić wpisany adres klawiszem Enter. Alternatywnie dostawca usług podaje nam link do strony konfiguracyjnej urządzenia. Ukaże nam się panel konfiguracyjny, gdzie będzie należało użyć danych do logowania.

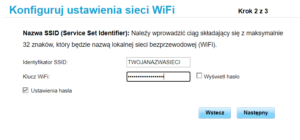

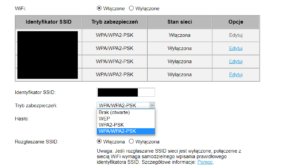

Kolejną ważną czynnością jest zmiana domyślnie przypisanej nazwy sieci (SSID) na własną. Uchroni nas to przed identyfikacją, jaki model routera wysyła sygnał na nasze urządzenia. Warto w tym miejscu poświęcić trochę czasu i zbudować silne hasło (o budowaniu silnych haseł więcej dowiesz się tutaj). Ważne, by było ono unikalne. Trudne do złamania tradycyjnymi sposobami używanymi przez oszustów jak np. atak słownikowy, brute force czy tablice tęczowe. To jedno z dwóch haseł, które powinniśmy ustawić. Powyższe służy do połączenia się z siecią. Drugie hasło dotyczy samego routera i możliwości logowania się do jego panelu administracyjnego. Tego kroku zalecam nie pomijać ze względu na to, że znajduje się tam wiele ważnych funkcji jak np. konfiguracja adresów DNS (protokół, który polega na tłumaczeniu łatwych do zapamiętania przez człowieka nazw domen na zrozumiałe dla komputerów dane liczbowe). Jeżeli włamywacz złamie hasło do sieci, w łatwy sposób będzie mógł zalogować się do routera i manipulować jego ustawieniami. Warto w tym miejscu wspomnieć, że niektóre routery umożliwiają włączenie opcji konfiguracji w panelu administracyjnym jedynie za pomocą portów sieci LAN (tzn. poprzez połączenie kablowe z wybranym przez użytkownika komputerem) i jeśli Twoje urządzenie to umożliwia, rekomenduję to rozwiązanie ze względu na wysoki poziom bezpieczeństwa tej metody.

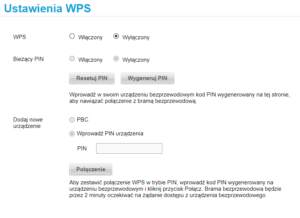

Pierwszą poważną modyfikację mamy już za sobą. Pozostały jeszcze dwie dodatkowe kwestie, lecz nie mniej ważne dla zapewnienia solidnej ochrony. Po pierwsze, przeglądając zakładki panelu konfiguracyjnego, odszukajmy tę odpowiedzialną za tryb zabezpieczeń. Sprawdźmy czy ustawiony jest bezpieczny tryb WPA2 lub WPA3, oparty na szyfrowaniu AES. Jeśli nie – należy ustawić ten konkretny tryb. Konieczne jest też wyłączenie tzw. WPS, czyli PIN-u zastępującego hasło ustawione dla naszej sieci SSID. Możliwość jego wyłączenia powinna być dostępna w oddzielnie przygotowanej dla niego podstronie panelu. Jest to o tyle istotne, że potencjalnemu włamywaczowi łatwiej będzie złamać krótki kod PIN niż skomplikowane hasło.

Blokowanie witryn i element kontroli rodzicielskiej w domowej sieci

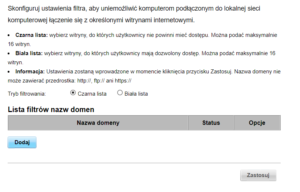

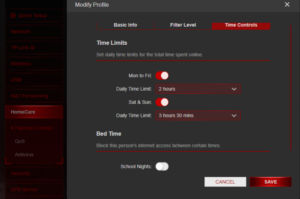

Elementarne zagadnienia chroniące naszą sieć przed niepowołanymi gośćmi mamy już za sobą. Nie jest to trudne i stanowi milowy krok w dziedzinie domowego cyberbezpieczeństwa. Stworzyliśmy solidną powłokę antywłamaniową. Co jednak z wnętrzem tej powłoki? Jak uchronić nasze dzieci przed niepożądanymi treściami? W jaki sposób – dyskretnie – mieć kontrolę nad tym, co i kiedy przeglądają w sieci? Z punktu widzenia omawianego zagadnienia routery mogą nam w tym pomóc. Większość z nich pozwala na stworzenie filtru blokowanych stron internetowych. Możemy w ten sposób, wpisując nazwę domeny (bez znacznika https://) w panelu konfiguracyjnym, wykluczać wybrane przez siebie domeny. Dziecko, gdy natrafi na taką domenę, spotka się z informacją, że nie może połączyć się z taką stroną internetową. Łatwo w ten sposób wykluczyć strony z treściami dla dorosłych lub zawierające przemoc. Niektóre modele routerów oferują dodatkowo panel kontroli rodzicielskiej, warto więc sprawdzić, czy Twój router ma taką możliwość. Możesz też w przyszłości przy zakupie lub wymianie routera poprosić sprzedawcę, aby pokazał Ci takie urządzenia, które ten element posiadają. Kontrola rodzicielska rozszerza zakres przydatnych funkcji dla rodzica. Możesz, jak w poprzednim przykładzie, określić, z jakich stron internetowych korzysta dziecko oraz jakiego urządzenia dotyczą te ograniczenia. Co więcej, możesz ustalać dni oraz przedział czasowy, w którym witryny internetowe są dla dziecka dostępne. Dla przykładu: dziecko może korzystać z Internetu tylko w dni powszednie od godziny 18.00 do 20.00. Ty jako rodzic nie będziesz musiał narzucać się dziecku i będziesz miał pewność, że bezpiecznie korzysta z Internetu 🙂

Dodatkowe przydatne wskazówki dla każdego

- Wybierasz się na dłuższy urlop? Wyłącz całkowicie router Wi-Fi.

- Konfiguracja Wi-Fi to jedna z warstw ochrony – zadbaj także o bezpieczne hasła do serwisów i oprogramowanie antywirusowe na swoim urządzeniu.

- Pamiętaj o regularnym aktualizowaniu oprogramowania w swoim routerze, aby uniknąć ryzyka wykorzystania wykrytych luk bezpieczeństwa.

- Każde dodatkowe urządzenie podpięte do sieci jak, np. zewnętrzna kamera – wymaga odrębnej konfiguracji.

- Jeśli zbyt dużo osób zna hasło do Twojej sieci – przestaje być ono tajne.

- Dla swoich gości możesz wyodrębnić osobną sieć – unikniesz dzięki temu podawania hasła zbyt wielu osobom.

- Dla zaawansowanych: wykorzystuj losowe porty zewnętrzne wysokiego zakresu.

- Dla zaawansowanych: możesz wyłączyć uPnP (lodówki, kamery zewnętrzne itp.) lub też stworzyć dla nich odrębną sieć dla gości. W ten sposób zabezpieczysz się przed odblokowaniem portów na firewallu routera.

- Dla zaawansowanych: blokuj ping z portów WAN.

- Dla zaawansowanych: zmień klasę adresową (IP) swojego routera na niestandardową oraz jeśli masz ochotę skonfiguruj ręcznie adresy DNS.